Тишину любят не только деньги — веками секретность и непубличность оставались важнейшими атрибутами дипломатических, например сношений. Последствия заключаемых между странами договоров ощущали на себе миллионы их жителей, однако точные формулировки и дополнительные условия этих соглашений нечасто становились широко известными. Достаточно, какую бурю на международной арене вызвало передача большевиками в 1917 г. гласности заключавшихся царским тайных договоров, а затем и Временным правительством. Правда, взятый сначала Советской властью курс на полную прозрачность даже в области дипломатии, не говоря уже о делах военных и финансовых, выдерживался недолго: стало ясно, что сохранение тайны замыслов, договоренностей и приказов принципиально важно для существования государства как такового.

И если личные переговоры можно провести в тщательно обследованном и защищенном от прослушивания помещении, а протоколы по их итогам спрятать в сейфы с замысловатыми замками, как быть с обменом данными на расстоянии? Перехват депеш – не только дипломатических – давно практикуемый способ проникновения в чужие секреты, и естественным ответом на него стало шифрование сообщений. Это, правда, породило другую проблему: раз шифр известен по меньшей мере двум сторонам (источнику и получателю), вполне вероятна его утечка. И даже в предположении, что крайне маловероятная, закодированная депеша все равно сохраняет ценную информацию — а значит, перехваченную, потенциально может быть расшифрована даже при отсутствии у заинтересованной третьей стороны начальных знаний о системе кодирования.

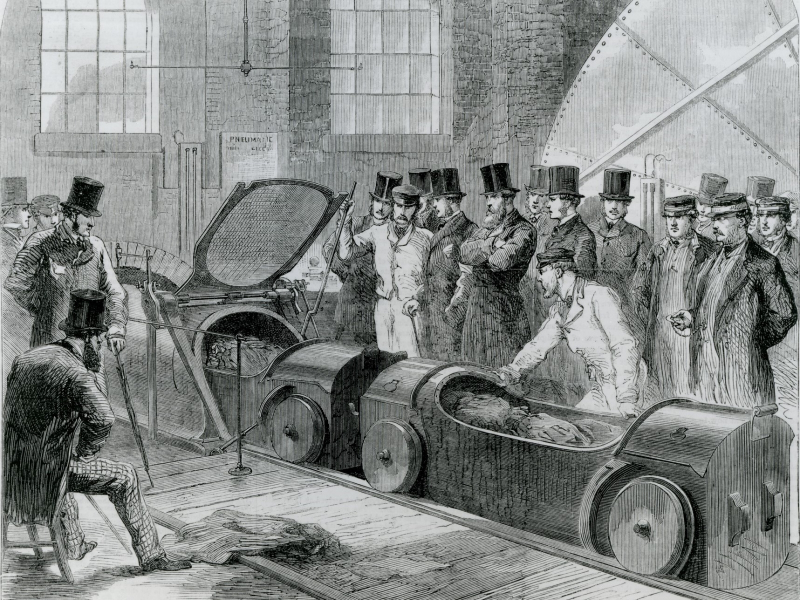

К концу XIX века лондонская пневмопочта доросла до пересылки грузов в тележках по чугунным трубам диаметром около 800 мм со стенками дюймовой толщины (источник: The Postal Museum)

Защитить как можно надежнее канал передачи данных от перехвата можно только в крайне ограниченных расстояниях, причем необязательно с применением новейших технологий. Так поступили, например, в офисе канцлера ФРГ, где решили не демонтировать старинную пневмопочту, которая используется уже более ста лет для переправки чувствительных бумажных документов между самым главой исполнительной власти и его высшими сотрудниками — именно в стремлении снизить риски возможного перехвата. Правда, общая протяженность берлинской двухпутной пневмопочтовой системы с 36 станциями не превышает 1,3 км, так что внутри здания канцелярии она полностью себя оправдывает, а вот в масштабах даже отдельно взятого города, не говоря уже о стране, в принципе не применяется. Есть и другой подход: вместо аналогичных проверенных временем использовать наиболее передовые квантовые технологии – как это делают, скажем, в КНР, где запущенный еще в 2016-м «квантовый спутник» Mozi обеспечивает зашифрованные мультимедийные коммуникации буквально через пол-Евразии.

Квантовые средства шифрования – точнее, доставки шифровальных ключей – кажутся сегодня наиболее надежными в плане устойчивости к взлому. В то же время немалая доля алгоритмов, широко применяемых при кодировании данных, потенциально уязвимы перед квантовыми компьютерами — поскольку те смогут выполнять определенные математические операции, необходимые для взлома таких шифров, на несколько порядков быстрее производительных фоннеймановских машин. В результате квантовые технологии, с одной стороны, применяют для обмена ключами посредством передачи и приема квантовых объектов (чаще всего фотонов) – это собственно квантовая криптография. С другой стороны, угроза со стороны пока не реализуемых 1000-кубитных и еще более масштабных квантовых компьютеров заставляет разработчиков заранее подыскивать новые алгоритмы шифрования сообщений — это уже. постквантовая, или квантово-безопасная, криптография. Ознакомимся с обоими этими подходами к защите информации поближе.

“Квантовый спутник” Mozi назван в честь древнекитайского философа Мо-цзы, одного из последователей и переосмыслителей Конфуция (источник: Chinese Academy of Science)

⇡#Горячие ключи

Первоначально системы шифрования в целом делились на перестановочные и подстановочные (гибридные методы с использованием обоих подходов также не исключены). Перестановочные системы хранят фрагменты исходного текста — отдельные буквы и цифры, слоги, слова, — но меняют их местами так, что для постороннего читателя связное сообщение превращается в бессмысленную последовательность текстовых элементов. Самая древняя из достоверно зафиксированных (ок. 400 г. до н. э.) практик применения перестановочного шифрования — спартанские скитали (от греческого σκυτάλη, «жезл»), сужающиеся к одному из концов, на которые плотно, деревянные бруски. встык витка, узкая пергаментная или кожаная лента. На этой ленте вдоль скитались, строчка за строчкой, каждая буква на своем витке, открытым текстом записывала сообщения. После чего ленту разворачивали и переправляли с курьером адресату, который имел такой же странствующий для дешифрования. Прочесть же перехваченную депешу, не имея бруска необходимого переменного сечения, не было никакой возможности – особенно без компьютеров, способных путем прямого перебора быстро обнаружить все возможные комбинации букв на ленте с сообщением. Есть даже указания использования перестановочной криптографии в Древнем Египте и Месопотамии за 1,5-2 тыс. лет до н. э., но они достаточно туманны.

Реконструкция спартанской скитали с намотанной на нее лентой сообщения (источник: Wikimedia Commons)

Несколько позже, на западе республиканского Рима, не кто иной, как Юлий Цезарь, изобрел названный его именем подстановочный шифр, который подразумевал замену каждого символа в сообщении другим по определенному и очень простому правилу. В оригинале каждая буква латинского алфавита всего лишь сдвигалась на три позиции: S превращалась в V, E в H и т. д. Уже в компьютерную эпоху (и в основном в дидактических целях, как одна из задач для начинающих программистов) был предложенный шифр ROT13: все как у Цезаря, но сдвиг производится сразу на 13 позиций Для английского алфавита из 26 букв это означает, что два последовательных сдвига вправо в 13 символов превращают исходную букву в самое себя, что лишает программиста необходимости вводить отдельную процедуру сдвига. дешифровка. Впрочем, в случае архаической латыни с ее 20 буквами и даже классической из 23 этот метод не сработал бы.

Число позиций смещения в шифре Цезаря есть криптографическим ключом: той же секретной (для всех, кроме отправителя и получателя) информацией, позволяющей и зашифровать, и расшифровать сообщения. Поскольку в ранних системах такого рода тот же ключ применялся обеими сторонами кодируемой коммуникации, эти системы получили название симметричных. И если шифр Цезаря достаточно тривиален — по крайней мере ключ его…